IPS / IDS

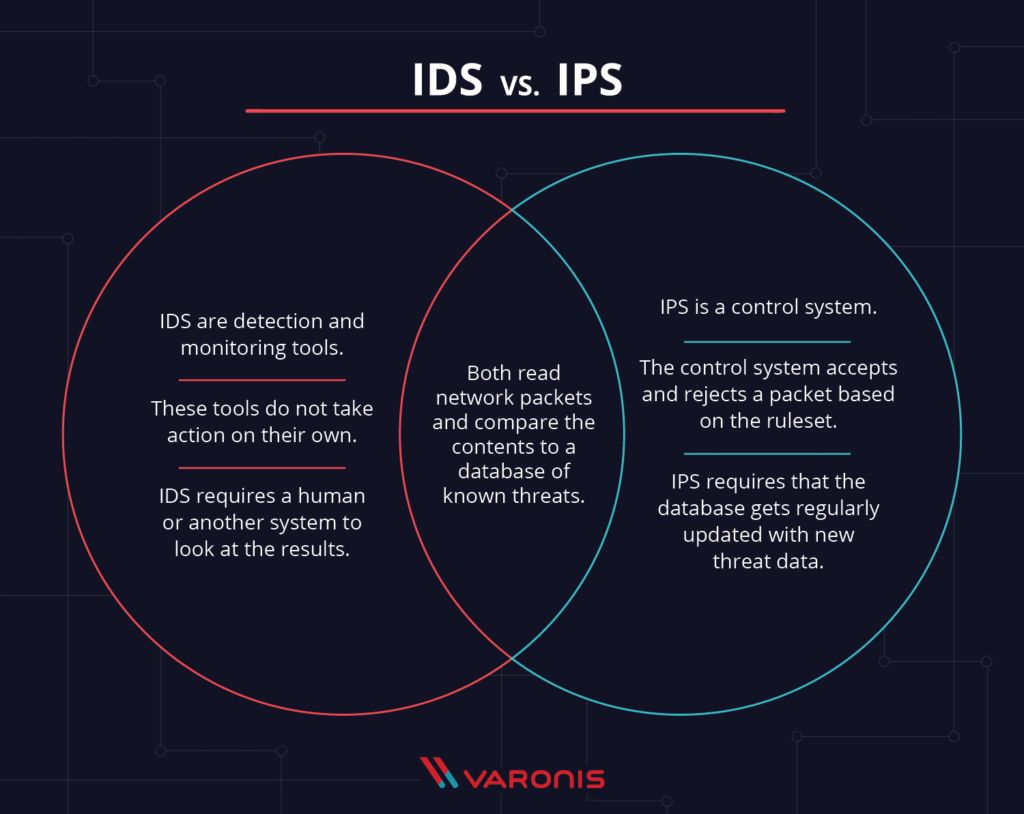

· Les IDS (Intrusion Detection Systems) : analysent et surveillent le trafic réseau pour détecter des signes indiquant que des hackers utilisent une cybermenace connue afin de s’infiltrer dans votre réseau ou y voler des données. Les systèmes d’IDS comparent l’activité réseau en cours avec une base de données d’attaques connues afin de détecter divers types de comportements tels que les violations de la politique de sécurité, les malwares et les scanners de port.

· Les IPS (Intrusion Prevention Systems) : agissent dans la même zone du réseau qu’un pare-feu, entre le monde extérieur et le réseau interne. Les IPS rejettent de façon proactive les paquets réseau en fonction d’un profil de sécurité si ces paquets représentent une menace connue.

De nombreux fournisseurs d’IDS/IPS ont intégré de nouveaux systèmes IPS à des pare-feu, afin de créer une technologie appelée UTM (Unified Threat Management). Cette technologie combine en une seule entité les fonctionnalités de ces deux systèmes similaires. Certains systèmes intègrent dans une même entité les fonctionnalités d’un IDS et d’un IPS.

Les IDS et les IPS lisent tous deux les paquets réseau et en comparent le contenu à une base de menaces connues. La principale différence entre les deux tient à ce qui se passe ensuite. Les IDS sont des outils de détection et de surveillance qui n’engagent pas d’action de leur propre fait. Les IPS constituent un système de contrôle qui accepte ou rejette un paquet en fonction d’un ensemble de règles.